Was ist ein Embedded Security Assessment?

Ein Embedded Security Assessment ist eine systematische Sicherheitsprüfung eingebetteter Systeme (z. B. IoT-Geräte, Steuergeräte, Industrie- und Medizintechnik), bei der Hardware, Firmware, Kommunikation und Backend-Anbindung gezielt auf Schwachstellen untersucht werden – von der Platine bis zur Cloud.

Unter eingebetteten Systemen (Embedded Systems) versteht man elektronische Rechensysteme, die in einen speziellen technischen Kontext integriert sind. Ein Embedded Security Assessment (manchma auch IoT Security Test genannt) prüft diese Systeme systematisch auf Sicherheitslücken. Oft sind die Systeme verantwortlich für Überwachungs-, Steuerungs- oder Regelfunktionen sowie die Daten- oder Signalverarbeitung.

Während in der Branche der industriellen Anwendungen bereits seit geraumer Zeit eingebettete Systeme (embedded systems) zum Einsatz kommen, finden sie zunehmend auch Anwendung in Produkten für Heimanwender, wie beispielsweise im Bereich Smart Home, Unterhaltung oder Fitness. Diese eingebetteten Geräte sind oft direkt mit internen Netzwerken verbunden oder stehen in Verbindung mit dem Internet, was sie anfällig für Sicherheitslücken (Schwachstellen) macht. In diesem Kontext spricht man auch vom Internet of Things (IoT) sowie von cyber-physischen Systemen (CPS). Zu den typischen Anwendungsbereichen gehören:

- Industrie 4.0, Prozess-IT (Systeme zur Steuerung und Überwachung von Maschinen und Anlagen im Bereich Produktion und Logistik)

- Automotive (Fahrzeuge, Steuergeräte, Head-Units oder Kombi-Instrumente, Sensorik, Fahrerassistenzsysteme, etc.)

- Heimanwender-Produkte (Smart Home Produkte, Büro- und Netzwerktechnik, Multimediasysteme, Haushaltsgeräte, Heimautomatisierung und Überwachung, elektronische Sport- und Fitnessgeräte, etc.)

- Gesundheits- und Medizintechnik (Klinische Geräte, Bildgebesysteme, Systeme zur Patienten- und Vitaldatenüberwachung, etc.)

- Gebäudeautomatisierung und Leittechnik

Mit der stark voranschreitenden Vernetzung von eingebetteten Systemen ergibt sich auch eine Vielzahl an neuen Bedrohungen und Sicherheitsrisiken für die Betreiber und Anwender dieser Systeme. Durch den physischen Kontext stellen Sicherheitsrisiken insbesondere für die Anwender oftmals auch eine direkte Bedrohung der Gesundheit und der physischen Sicherheit dar.

Ziel

Identifikation von Schwachstellen in IoT-Geräten oder anderen eingebetteten Systemen und Bewertung des Risikos hinsichtlich spezifischer Bedrohungsszenarien

Fragestellung

Wie sicher ist das eingebettete System und was können externe Angreifer bzw. böswillige Benutzer und Mitarbeiter im schlimmsten Fall erreichen?

Scope

IoT-Geräte oder andere eingebettete Systeme inkl. der Hardware und Schnittstellen

Ablauf eines Embedded Security Assessments: Methodik & Vorgehen

Bei einem Embedded Security Assessment wird sowohl die Hardware als auch die Software des eingebetteten Systems betrachtet und hinsichtlich vorhandener Schwachstellen analysiert. Dabei nimmt der Prüfer die Perspektive externer Angreifer und auch privilegierter Benutzer ein. Beispiele für Angriffsversuche reichen vom Auslesen von Speicherchips, über Man-in-the-Middle-Angriffe, bis hin zum Eindringen in die Systeme durch das Ausnutzen von Schwachstellen in exponierten Schnittstellen.

Die Implementierung von Sicherheitsmaßnahmen in den gesamten Lebenszyklus der Embedded Systems ist notwendig, um die Cybersicherheit zu gewährleisten. Testing sollte in den Softwareentwicklungsprozess integriert werden, um sowohl die Hardware als auch die Kommunikation mit externen Komponenten und Backend-Diensten zu prüfen und auf potentielle Schwachstellen zu testen.

Geprüft wird wahlweise in unserem eigenen, nach TISAX Assessment Level 3 (inkl. Prototypenschutz) zertifizierten Hardware-Labor oder direkt vor Ort in der Einsatzumgebung – etwa wenn Systeme fest verbaut oder nicht transportierbar sind. So haben wir in der Vergangenheit unter anderem Busse, Züge und Lkw sowie Anlagen in Kraftwerken untersucht; für Tests an Hochvoltsystemen steht entsprechend qualifiziertes und zertifiziertes Personal bereit.

Grundsätzlich erfolgt das Assessment mit dem Ansatz einer möglichst umfassenden Prüfung. Abhängig von der Art der Anwendung bzw. des Systems und der relevanten Bedrohungen ist jedoch auch ein risikobasierter Ansatz möglich (vergleichbar mit einem Penetrationstest ). Dabei wird der Fokus auf besonders sicherheitskritische bzw. gefährdete Bereiche gerichtet, wobei sich der Prüfungsumfang aus dem im Vorfeld vereinbarten Zeitbudget ergibt.

Kernbestandteile eines SCHUTZWERK Embedded Security Assessments

Das Embedded Security Assessment umfasst üblicherweise folgende Punkte:

- Prüfung der Hardware

- Prüfung der Firmware und Betriebssysteme sowie vorhandener Update-Prozesse

- Prüfung spezieller Sicherheitsmaßnahmen

- Prüfung kryptographischer Verfahren

- Prüfung SoC-spezifischer Features

- Prüfung der Kommunikation innerhalb eines eingebetteten Systems

- Prüfung der Kommunikation mit externen Komponenten und Backend-Diensten

- Prüfung von passiven und aktiven Seitenkanalangriffen

- Prüfung der Anwendungsebene

- Dokumentation inklusive Risikobewertung und Maßnahmenbeschreibung

Prüfbereiche & Methoden eines Embedded Security Assessments

Ein Embedded Security Assessment betrachtet das Gerät über alle Ebenen hinweg – von der physischen Hardware bis zur Cloud-Anbindung. Die folgende Übersicht fasst die wichtigsten Prüfbereiche zusammen:

| Prüfebene | Was geprüft wird |

|---|---|

| Hardware & Debug-Schnittstellen | PCB- und Chip-Analyse, UART/SPI/I2C/JTAG, Schutz von Debug-Schnittstellen |

| Firmware & Betriebssystem | Firmware-Extraktion, Reverse Engineering, OS-Hardening, OTA-Updates, SBOM-/CVE-Analyse |

| Secure Boot & Boot Chain | Root of Trust, Signaturprüfung je Stufe, Bypass-Techniken |

| Kryptographie & RNG | Verschlüsselung, Schlüsselmanagement, Entropie von Zufallszahlengeneratoren |

| Physische Angriffe | Seitenkanalanalyse (Power/EM), Fault Injection (Glitching) |

| SoC-Sicherheit | Trusted Execution Environment (z. B. ARM TrustZone), Speicherisolation |

| Kommunikation | interne Busse, TLS, Bluetooth/NFC/WLAN, Replay- und MITM-Resistenz |

| Anwendungsebene | Web-/API-/App-Schnittstellen, Update- und Backup-Funktionen |

Klicken Sie auf ein Thema, um mehr über den jeweiligen Prüfansatz zu erfahren.

Eingebettete Geräte speichern sensible Daten wie kryptographische Schlüssel, Zugangsdaten, Konfigurationsparameter und proprietäre Firmware auf nichtflüchtigem Speicher (z. B. Flash, eMMC oder EEPROM). Unsere Prüfung bewertet, ob diese Daten im Ruhezustand angemessen geschützt sind. Hierbei wird untersucht, ob Verschlüsselung auf sensible Partitionen angewendet wird, ob Schlüsselmaterial in dedizierten Secure Elements oder Hardware-Sicherheitsmodulen (HSMs) statt in zugänglichem Flash-Speicher abgelegt ist und ob Ausleseschutzmechanismen (z. B. Chip-Level Read Protection oder Secure Fuses) korrekt konfiguriert sind.

Darüber hinaus bewerten wir, ob Datenreste aus vorherigen Operationen oder Firmware-Versionen wiederhergestellt werden können und ob physischer Zugriff auf Speicherchips (z. B. über Chip-Off oder direktes Bus-Probing) die implementierten Schutzmaßnahmen umgehen kann. Die sichere Datenspeicherung ist auch eine zentrale Anforderung des CyberResilienceAct(CRA) , der den Schutz gespeicherter Daten in Produkten mit digitalen Elementen vorschreibt.

Die Firmware-Analyse umfasst die Extraktion der auf dem eingebetteten Gerät laufenden Software und deren Untersuchung auf Schwachstellen. Die Extraktionsmethoden reichen vom direkten Auslesen von Flash-Speicherchips (z. B. über SPI oder Chip-Off-Techniken) bis hin zum Abfangen von Update-Mechanismen. Nach der Extraktion wird die Firmware mittels statischer und dynamischer Analyse reverse-engineered, um hartcodierte Zugangsdaten, unsichere Konfigurationen, bekannte verwundbare Bibliotheken oder ausnutzbare Schwachstellen zu identifizieren. Sofern vorhanden, bewerten wir auch die Integrität und Sicherheit von Over-the-Air-Update-Prozessen (OTA) sowie ob Firmware-Images ordnungsgemäß signiert und verschlüsselt sind.

Ergänzend führen wir auf Wunsch eine SBOM-Analyse (Software Bill of Materials) durch. Sofern eine SBOM bereitgestellt wird, nutzen wir diese als Basis für die Analyse. Dabei führen wir für identifizierte CVEs eine tiefgehende Erreichbarkeitsanalyse durch: Wir prüfen nicht nur das Vorhandensein einer Schwachstelle, sondern verifizieren, ob die betroffenen Funktionen im spezifischen Kontext Ihrer Firmware tatsächlich aufgerufen werden können und somit ein reales Risiko darstellen.

Viele eingebettete Systeme verwenden Linux-basierte oder Echtzeit-Betriebssysteme, die eine angemessene Härtung erfordern, um die Angriffsfläche zu reduzieren. Unsere Prüfung untersucht die Betriebssystemkonfiguration auf unnötige Dienste, zu permissive Dateisystemberechtigungen, Standard- oder schwache Zugangsdaten sowie fehlende Sicherheitsmechanismen wie ASLR, Stack Canaries oder SELinux/AppArmor-Policies. Darüber hinaus bewerten wir die Privilegientrennung, d. h. ob Prozesse mit minimal erforderlichen Rechten ausgeführt werden und ob Pfade zur Rechteausweitung existieren.

Bei Geräten mit Netzwerkanbindung prüfen wir exponierte Dienste und deren Konfigurationen. Ein gehärtetes Betriebssystem bildet eine kritische Verteidigungsschicht: Selbst wenn ein Angreifer initialen Zugriff erlangt, begrenzt eine ordnungsgemäße Härtung laterale Bewegungen und Rechteausweitung. Diese Aspekte sind auch zunehmend relevant unter dem CyberResilienceAct(CRA) , der von Herstellern verlangt, Angriffsflächen zu minimieren und Produkte in einer sicheren Standardkonfiguration auszuliefern.

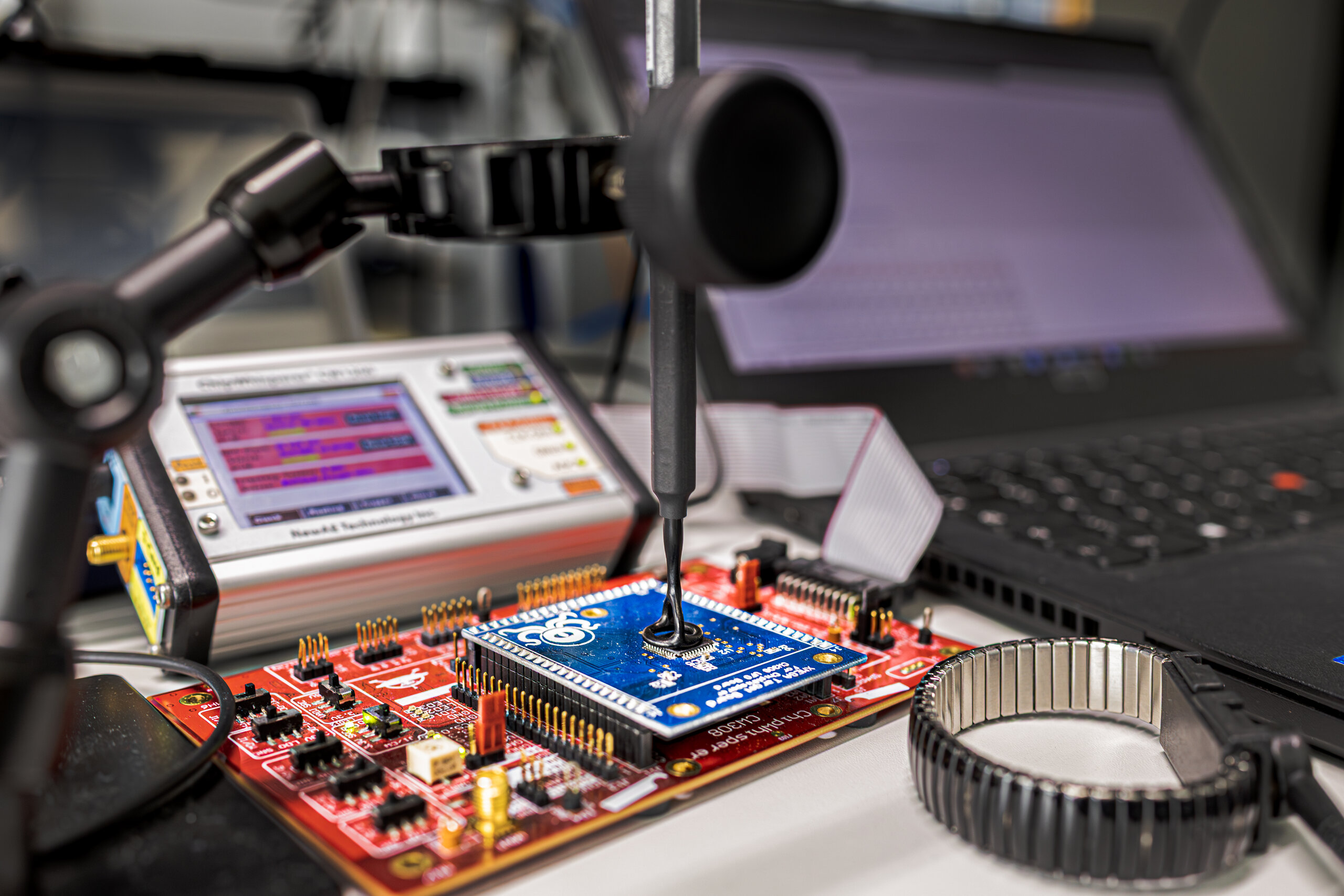

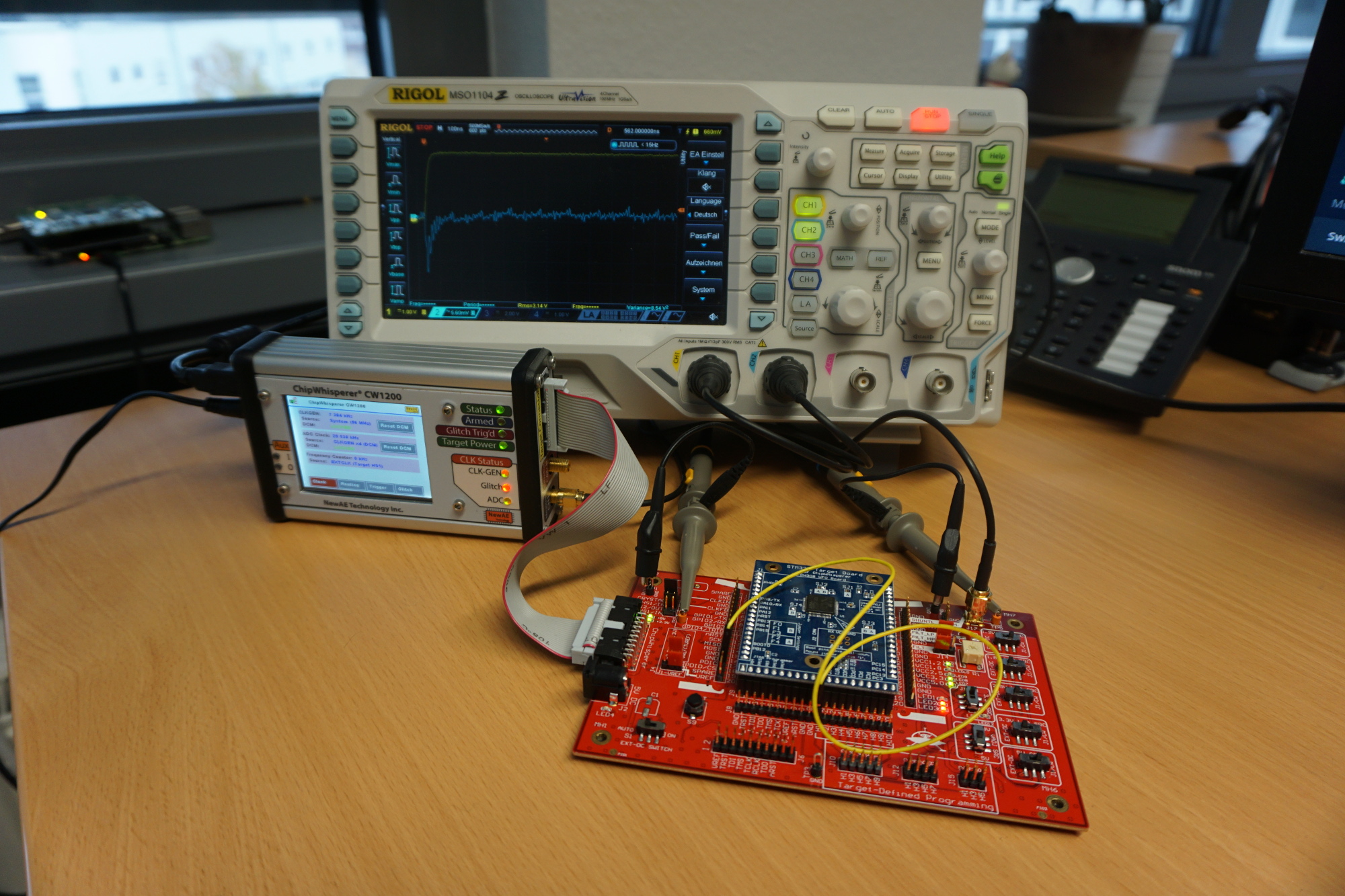

Seitenkanalangriffe nutzen unbeabsichtigte Informationsleckagen aus der physischen Implementierung eines Systems aus, anstatt dessen logisches Design anzugreifen. Bei der Poweranalyse messen wir den Stromverbrauch des Geräts während kryptographischer Operationen — die Variationen im Stromverbrauch können geheimes Schlüsselmaterial offenlegen. Die elektromagnetische (EM) Analyse folgt einem ähnlichen Prinzip, erfasst jedoch EM-Emissionen mittels spezialisierter Nahfeldsonden, die noch lokalisiertere und präzisere Messungen ermöglichen.

Techniken wie Simple Power Analysis (SPA), Differential Power Analysis (DPA) und Correlation Power Analysis (CPA) werden eingesetzt, um kryptographische Schlüssel aus den Messungen zu extrahieren. Unsere Blogbeiträge zu Power-Analysis-basiertemReverseEngineering

, EM-SondenundCPA

und statistischerModellierungvonTiming-Seitenkanälen

geben einen tieferen Einblick in diese Techniken.

Embedded Security Assessments und relevante Regulierungen & Standards

Die Sicherheit von Embedded Systemen ist Gegenstand einer Vielzahl von Regulierungen und Standards, die je nach Branche und Anwendungsbereich relevant sein können. Ein umfassendes Embedded Security Assessment berücksichtigt diese Anforderungen und hilft Ihnen, regulatorische Konformität zu erreichen:

Cyber Resilience Act (CRA) - Die neue EU-Verordnung stellt konkrete Anforderungen an die Cybersicherheit von vernetzten Produkten. Ein Embedded Security Assessment unterstützt Sie bei der Erfüllung dieser Anforderungen und bereitet Ihr Produkt für die Markteinführung vor. Erfahren Sie mehr zu unserer CRA-Compliance-Unterstützung und zu EU-FördermöglichkeitenfürKMU .

IEC 62443 - Diese Normenreihe definiert Sicherheitsstandards für industrielle Automatisierungssysteme und deckt sowohl technische als auch organisatorische Aspekte ab. Unsere Assessments werden unter Berücksichtigung dieser Anforderungen durchgeführt.

EU Radio Equipment Directive (RED) - Für Produkte mit Funkschnittstellen gelten spezifische Sicherheitsanforderungen gemäß EU RED. Wir prüfen die Einhaltung der relevanten Sicherheitsbestimmungen.

ISO/SAE 21434 - Dieser Standard für die Cybersicherheit in der Automobilindustrie definiert Anforderungen an das Cybersecurity-Management im gesamten Fahrzeug-Lebenszyklus, beispielsweise hinsichtlich einer Bedrohungs- und Risikoanalysen (TARA) oder der Verifikation von Sicherheitsmaßnahmen. Unsere EmbeddedSecurityAssessmentsfürAutomotive-Komponenten sind darauf abgestimmt und erfüllen insbesondere die Vorgaben der technischen Verifikation.

UNECE R 155 - Diese Regulierung enthält verbindliche Anforderungen für die Cybersicherheit in der Fahrzeugzulassung. Wir unterstützen Sie mit unserem AutomotiveSecurityAssessment bei der Einhaltung der Vorgaben während des Homologationsprozesses.

Durch die Zusammenarbeit mit unseren Experten stellen Sie sicher, dass Ihre Embedded Systeme nicht nur technisch sicher sind, sondern auch den relevanten regulatorischen Anforderungen entsprechen.

Embedded Security Assessment Ergebnisse: Risikobewertung & Maßnahmen

Als Ergebnis des Assessments erhalten Sie einen ausführlichen Abschlussbericht. Abhängig von Art und Umfang des Projekts umfasst der Abschlussbericht folgende Bestandteile:

- Management Summary mit Zusammenfassung der Ergebnisse und des Sicherheitsniveaus

- Beschreibung Projektablauf, Zielsetzung, Umfang und Methodik

- Detaillierte Beschreibung der identifizierten Schwachstellen, um diese nachvollziehen und mögliche Angriffe rekonstruieren zu können (ggf. mit Proof-of-Concept-Implementierungen)

- Detaillierte Beschreibung des iterativen Vorgehens bei der Ausnutzung verketteter Schwachstellen

- Risikobewertung der identifizierten Schwachstellen unter Berücksichtigung des IT-Umfelds bzw. des Anwendungskontextes (Risikoeinstufung: niedrig, mittel, hoch, kritisch)

- Beschreibung von Maßnahmen zur Behebung der Schwachstellen

- Falls erforderlich auch eine Beschreibung von übergeordneten strategie-, konzept- und prozessbezogenen Maßnahmen oder Optimierungsvorschlägen.

Häufige Fragen zum Embedded Security Assessment

Blog & News

Blogposts zu den Themen: embedded security